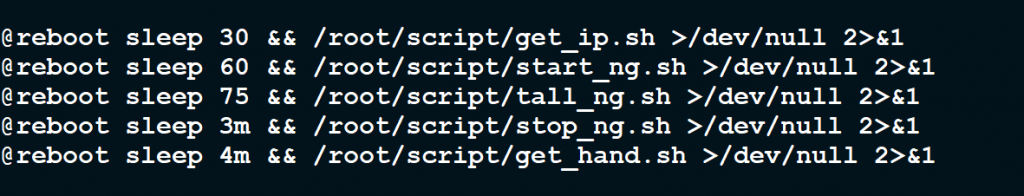

現在,開始進入,Aircrack-NG自動化程序。

在本系列,第二篇中提到,Aircrack的起手式,是將無線網路,設定為Monitor Mode.

指令如下:

1.airmon-ng check kill 檢查並刪除相關的process .

2.airmon-ng start wlan0 將wlan0 設定為Monitor mode.

3.airodump-ng -w 檔案名稱

因此,在下列的start_ng.sh中,就用這三個指令,做為開機後,第60秒時,要執行的主要內容。

airmon-ng check kill

sleep 3

airmon-ng start wlan0

sleep 3

sudo airodump-ng -w /var/www/html/tmp/$(date +"%Y-%m-%d")_getwifi --output-format csv wlan0mon >/dev/null 2>&1

airodump-ng 是掃描附近AP的指令,

參數 -w 後面接的是要產生掃描清單檔的絕對路徑和名稱,這部份可以自己決定。

參數 –output-format csv 則是產生出來的清單檔格式為CSV。

參數 wlan0mon 則是要用這張無線網卡掃描。

開機後,第75秒時,會執行tall_ng.sh ,用LINE通知我,已經進入掃描程序。

開機後,第3分鐘時,執行的stop_ng.sh,則是會中斷上面的start_ng.sh中的 airodump-ng。

另一個部份,則是整理,剛才產生出來的清單檔,把清單檔轉成我需要的格式。

這個部份,應該有幾種方式:

1.清單檔的內容,寫進資料庫,再透過資料庫裡的資料,選擇要滲透的AP。

2.清單檔的內容,不寫進資料庫,用別的方法取出需要的資料,再滲透AP。

第一種方法,應該比較簡單,也不太會遇到資料在不同軟體間轉送的狀況…所以,我選擇的方法是第二種,程序複雜和繁鎖一點 ,但創造出來的過程比較有趣。

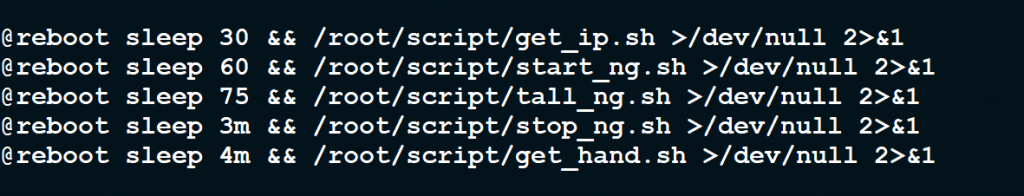

首先,我們來看下圖的原始檔案內容,預設欄位非常多,但我需要的只有三個,BSSID,Channel和Essid,所以這個檔案需要處理。

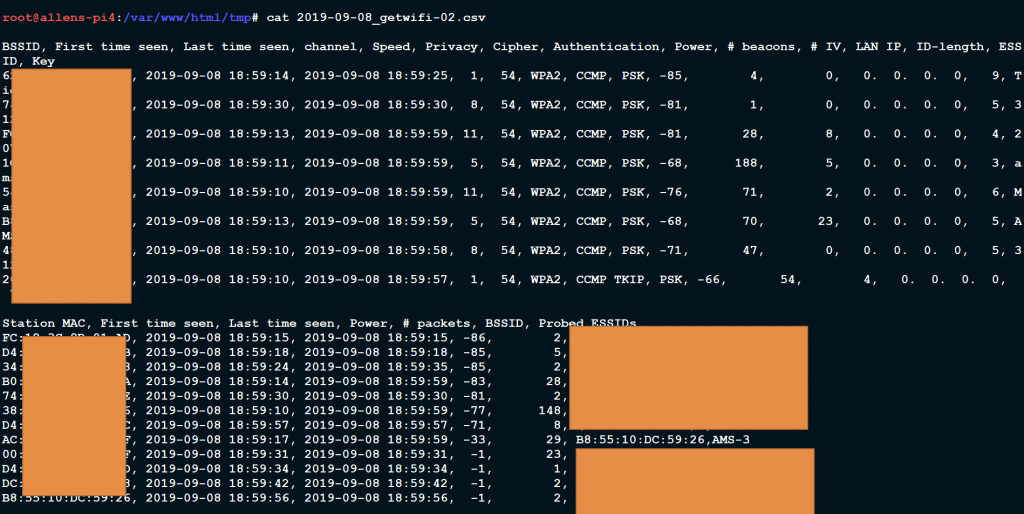

這張圖,則是處理過後的內容,這就是我需要的內容。

剩下需要的三個欄位BSSID,Channel和Essid,並且不需要欄位的表頭,為什麼不需要呢? 因為我知道這個檔案裡,每個欄位的順序,所以重整過後的清單檔,不需要多餘的資料。

下一次,我們就來看看…怎麼把『原始檔』轉換成『需要檔』吧。

(待)

更多文章,都在...『旅』http://www.it-taiwan.com

2019/11/30 SunAllen